2019-03-15

关于防范GANDCRAB V5.2 勒索病毒的通知

尊敬的校园网用户:

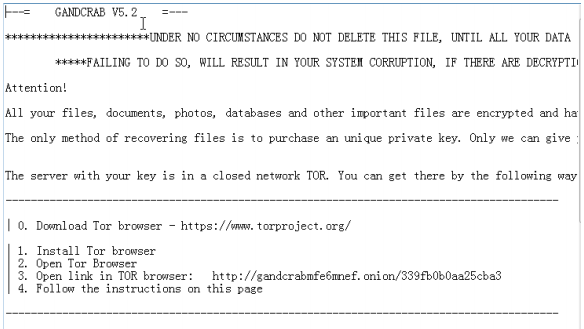

近日,各大安全中心侦测到有一种新型的病毒邮件正在呈现扩散趋势。经分析研判,该勒索病毒版本号为GANDCRABV5.2,是2019年2月最新升级的勒索病毒版本,运行后将对用户主机硬盘数据全盘加密,并让受害用户访问网址“https://www.torproject.org/”下载Tor浏览器,随后通过Tor浏览器登录攻击者的数字货币支付窗口http://gandcrabmfe6mnef.onion/1812a265c3857fa,要求受害用户缴纳赎金。

此类病毒邮件主题包含威慑性的字眼,如“警察局”“必须”等字眼,正文一般显示乱码内容,主要恐吓收信人点击病毒附件已达到目的。比如,主题是“你必须在3月11日下午3点向警察局报到!”;正文显示乱码;附件名为“03-11-19.rar”以下为部分病毒邮件截图:

GANDCRAB 勒索病毒是目前我国境内最为活跃的勒索病毒之一,该病毒在过去一年中经历了 5 次大版本更新,其主要传播方式:

- 垃圾邮件传播;

- 网页挂马攻击;

- RDP 和 VNC 爆破入侵;

- U 盘、移动硬盘传播;

- 捆绑、隐藏在一些破解、激活、游戏工具中传播;

- 感染 Web/FTP 服务器目录传播;

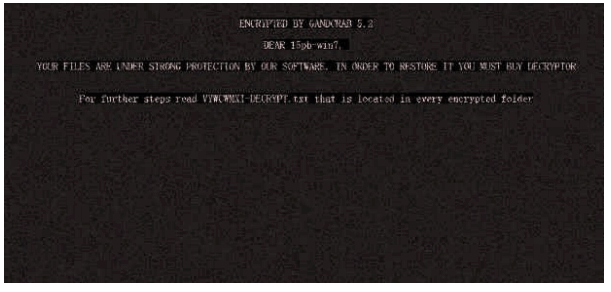

GANDCRAB V5.2 勒索病毒加密后的文件扩展名为随机字符,其不仅加密本机文件,还会加密 局域网共享目录中的文件,加密完成后会修改被感染机器桌面壁纸,进一步提示用户勒索信息。

该病毒加密后的勒索提示信息:

解决方案:

- 尽量关闭不必要的端口,如:445、135,139 等,对 3389,5900 等端口可进行白名单配置, 只允许白名单内的 IP 连接登陆;

- 尽量关闭不必要的文件共享;

- 及时更新系统,更新应用程序;打全系统及应用程序补丁程序;

- 采用高强度的密码,避免使用弱口令密码,并定期更换密码;

- 不要点击来源不明的邮件以及附件;

- 如果需要发送带有附件的邮件,建议将附件加密压缩后再发送;

- 请注意备份重要文档。备份的最佳做法是采取 3-2-1 规则,即至少做三个副本,用两种不同格式 保存,并将副本放在异地存储。

北京大学计算中心

2019年03月15日

北京大学网络服务

北京大学网络服务